Protección de Endpoints

Proteja cada dispositivo con protección de puntos finales integrada

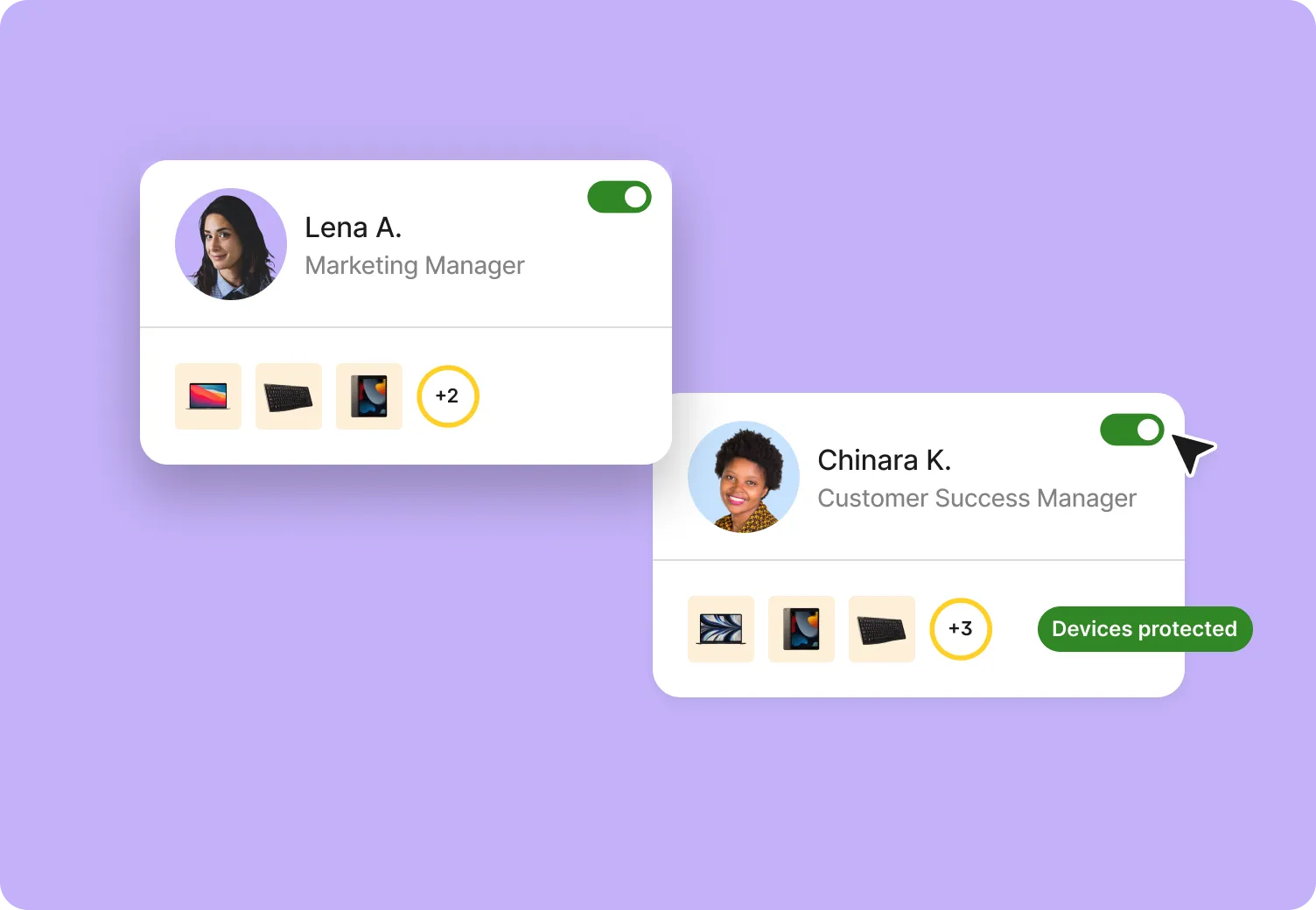

Deel IT aplica automáticamente la protección de endpoint a tu flota de dispositivos. Desde el momento en que se envía, las políticas de seguridad se aplican mediante el uso activo, la recuperación y la jubilación. Los equipos de TI mantienen una protección constante en todas las partes donde trabajan los empleados, sin configuración manual ni herramientas adicionales.

Protección de ciberseguridad

Prevenir costosas brechas de datos antes de que comiencen

Un solo enlace de estafa expone a tu empresa a grandes pérdidas de datos y riesgos de cumplimiento. La protección proactiva se aplica de forma constante en portátiles y otros dispositivos compatibles, detectando y conteniendo amenazas durante el uso diario antes de que lleguen a tus equipos.

Protección integral de endpoints

Un sistema para proteger cada dispositivo

Protección de puntos finales siempre activa

La protección de endpoints se ejecuta de forma continua en los dispositivos gestionados, detectando y conteniendo amenazas en tiempo real sin intervención manual.

Preguntas frecuentes

¿Cómo afecta la Protección de Endpoints al rendimiento de los dispositivos?

Endpoint Protection está diseñado para ejecutarse en silencio en segundo plano. Funciona con un impacto mínimo en el rendimiento del dispositivo, por lo que los empleados pueden trabajar con normalidad sin interrupciones, ventanas emergentes ni reinicios frecuentes.

¿Qué tipos de dispositivos están soportados?

La Protección de Endpoint se aplica a portátiles compatibles y otros dispositivos gestionados en los principales sistemas operativos. La cobertura depende del tipo y configuración del dispositivo, y los equipos de TI mantienen visibilidad sobre qué dispositivos están protegidos.

¿Cómo se priorizan los riesgos y las alertas?

Las señales de seguridad se priorizan según la gravedad y el impacto. Solo surgen riesgos críticos para actuar, ayudando a los equipos de TI a centrarse en lo que más importa en lugar de filtrar alertas de bajo valor.

¿Puede IT imponer restricciones de seguridad en los dispositivos?

Sí. Los equipos de TI pueden aplicar restricciones de seguridad a los dispositivos gestionados para evitar acciones arriesgadas. Estas restricciones se aplican automáticamente según la política, reduciendo la posibilidad de incidentes sin supervisión manual.

¿Cómo escala la Protección de Endpoints a medida que crecen los equipos?

La protección escala automáticamente a medida que se añaden dispositivos a tu flota. Los equipos de TI pueden mantener una cobertura y soporte consistentes sin aumentar la carga de trabajo manual ni añadir nuevas herramientas.

¿Se gestiona Endpoint Protection por separado de otros productos Deel IT ?

No. La Protección de Endpoints se gestiona dentro de Deel IT, junto con otros flujos de trabajo relacionados con dispositivos. Esto ayuda a mantener la seguridad de los dispositivos coherente y visible como parte del modelo operativo más amplio de TI.

¿En qué se diferencia Deel de las herramientas de seguridad independientes para endpoints?

Las herramientas de seguridad independientes protegen los dispositivos de forma aislada. Deel vincula la protección de endpoints con la propiedad del dispositivo, la identidad del usuario y los flujos de trabajo de TI, ofreciendo a los equipos mejor visibilidad, respuestas más rápidas y menos brechas en una flota global.

Recursos para comenzar

Hemos volcado nuestra experiencia en una serie de guías, blogs y seminarios web cuidadosamente elaborados y fáciles de seguir para todos los tamaños de empresa.

Todo sobre EOR: una guía hacia el Employer of Record

Un oportunidad de negocio si planeas contratar globalmente

Plantilla de RFP (Solicitud de propuesta) para Employer of Record

Otras maneras en las que puedes automatizar con Deel IT

Deel facilita el crecimiento de los equipos remotos e internacionales

+150

países

40,000+

clientes

$20B+

nómina global procesada conforme

90+

NPS para clientes empresariales